Warum Deutschlands Cyber-Dome an der KRITIS-Realität scheitert

Die deutsche Cyber-Sicherheitsdebatte beginnt zuverlässig mit Technologie. Sensorik, KI-gestützte Anomalieerkennung, Zero-Trust-Architekturen, neue Lagezentren – zuletzt verdichtet im Schlagwort eines „Cyber-Dome“. Hinter all dem steht die implizite Hoffnung, dass ausreichend leistungsfähige Technik staatliche Handlungsfähigkeit quasi automatisch erzeugt. Diese Hoffnung ist politisch bequem, kommunikativ anschlussfähig und fachlich unzureichend.

Cyber-Sicherheit ist kein Erkenntnisproblem. Moderne Systeme erkennen Angriffe, korrelieren Indikatoren und klassifizieren Bedrohungen in Echtzeit. Das eigentliche Problem beginnt nach der Detektion. Es ist die Frage, wer in einem hochdynamischen, rechtlich sensiblen Umfeld legitimiert ist, Entscheidungen zu treffen, die tief in Wirtschaft, Gesellschaft und Grundversorgung eingreifen. Technik kann melden, warnen und eskalieren. Sie kann nicht legitimieren. Genau an dieser Schwelle entscheidet sich Cyber-Souveränität.

Talpiot – Lernen ohne Sicherheitsnetz

Israel hat Cyber nie als isolierte IT-Disziplin verstanden, sondern als Teil staatlicher Entscheidungsfähigkeit unter Unsicherheit. Das Talpiot-Programm ist die institutionelle Verdichtung dieses Denkens. Es ist kein akademisches Förderprogramm und keine Auszeichnung für Hochbegabte, sondern ein staatliches Instrument, um Entscheidungsträger für sicherheitskritische Technologien systematisch hervorzubringen.

Seit seiner Einrichtung Ende der 1970er Jahre verfolgt Talpiot ein klares Ziel: außergewöhnliche naturwissenschaftliche und analytische Fähigkeiten frühzeitig zu identifizieren und über viele Jahre an staatliche Verantwortung zu binden. Die Auswahl ist extrem selektiv. Entscheidend sind weniger formale Leistungsnachweise als kognitive Belastbarkeit, Abstraktionsfähigkeit und Urteilsvermögen unter widersprüchlichen Bedingungen.

Die Ausbildung verbindet ein anspruchsvolles Studium – typischerweise Physik, Mathematik oder Informatik an der Hebräischen Universität Jerusalem – mit militärischer Ausbildung und frühzeitiger Arbeit an realen sicherheitsrelevanten Problemen. Diese Verbindung ist kein Kompromiss, sondern Kern des Konzepts. Akademische Tiefe dient nicht der Karriereoptimierung, sondern der Absicherung späterer Entscheidungen. Wer entscheiden soll, muss verstehen, was er verantwortet – technisch, strategisch und gesellschaftlich.

Charakteristisch ist die lange Verpflichtung. Talpiot-Absolventen binden sich über viele Jahre an den Staat und werden gezielt in jene Bereiche gelenkt, in denen technisches Urteilsvermögen strategische Wirkung entfaltet: militärische Forschung und Entwicklung, Nachrichtendienste, High-End-Einheiten der Streitkräfte. Berichte aus dem israelischen Sicherheitsapparat beschreiben Talpiot-Absolventen nicht als marginale Verstärkung, sondern als Kraftmultiplikatoren, deren Entscheidungen messbare Auswirkungen auf operative Ergebnisse haben können.

Didaktisch verzichtet Talpiot bewusst auf Schonräume. Aufgaben sind unvollständig definiert, Zeit ist knapp, Fehler möglich – aber folgenreich. Entscheidung wird nicht als Privileg der Seniorität vermittelt, sondern als trainierbare Fähigkeit. Verantwortung ist kein Endpunkt einer Laufbahn, sondern Teil der Ausbildung. So entsteht ein Personenkreis, dessen Entscheidungsfähigkeit institutionell vorbereitet und anerkannt ist, lange bevor eine Krise eintritt.

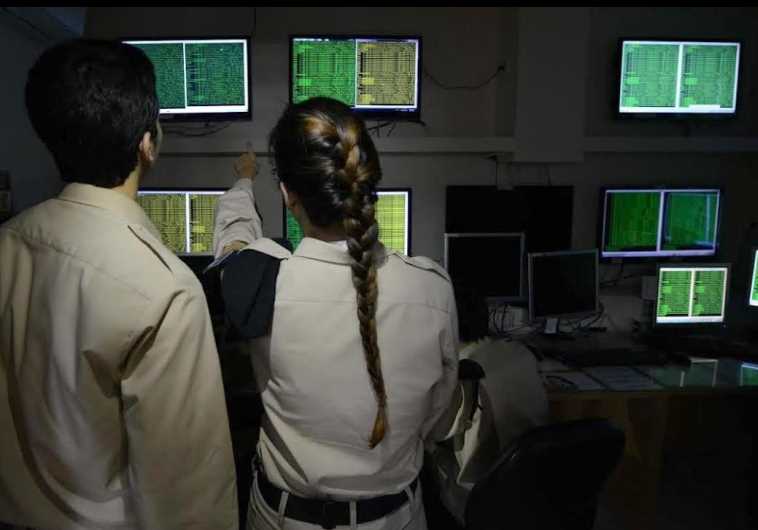

Unit 8200 – Entscheidung als Normalbetrieb

Unit 8200 ist der operative Raum, in dem diese Entscheidungsfähigkeit Alltag wird. Die Einheit arbeitet nicht ereignisgetrieben, sondern in permanenter Lage. Datenströme, Angriffssignaturen und operative Störungen sind Normalzustand. Entscheidungen werden nicht vorbereitet, um sie später zu treffen; sie müssen kontinuierlich gefällt werden – unter Zeitdruck, mit unvollständiger Information und mit unmittelbaren Konsequenzen.

In diesem Umfeld arbeiten Talpiot-Absolventen neben anderen hochqualifizierten Spezialisten. Ausschlaggebend ist nicht Rang oder Dienstgrad, sondern fachliche Durchdringung. Entscheidungsmacht folgt dem Ort der besten Problemlösung. Hierarchien existieren, dienen aber der Koordination, nicht der Blockade. Fachlicher Widerspruch ist kein Loyalitätsbruch, sondern Teil operativer Qualitätssicherung – ein Prinzip, das im israelischen Kontext oft mit „Rosh Gadol“ beschrieben wird: Verantwortung übernehmen, über formale Grenzen hinausdenken.

Diese Organisationslogik erzeugt Geschwindigkeit ohne Kontrollverlust. Nicht, weil Prozesse verkürzt werden, sondern weil Entscheidungsbefugnis vorab geklärt ist. Wer entscheidet, tut dies nicht auf Zuruf oder nachträglicher Genehmigung, sondern auf Basis einer institutionell legitimierten Rolle. Das ermöglicht Handeln im richtigen Moment – nicht erst nach juristischer oder politischer Rechtfertigung.

Dieses Modell ist kein universeller Bauplan. Es ist das Ergebnis einer permanenten existenziellen Bedrohungslage. Talpiot zeigt nicht, was bequem oder gesellschaftlich spannungsfrei ist – sondern was unter dauerhaftem Druck handlungsfähig bleibt. Gleichzeitig ist dieses Modell kein Garant gegen strategische Fehlannahmen. Auch Israel hat erfahren, dass selbst hochentwickelte Warn- und Entscheidungsstrukturen versagen können, wenn Bedrohungen falsch eingeordnet oder mental ausgeblendet werden. Entscheidungsfähigkeit reduziert Reaktionszeiten – sie ersetzt keine strategische Wachsamkeit.

Automatisierung als Zwang zur Entscheidung

Automatisierung erfüllt in diesem System eine präzise Funktion. Sie dient weder primär der Effizienz noch der Personaleinsparung. Ihr Zweck ist es, menschliche Entscheidungsfähigkeit unter Dauerbelastung zu erhalten.

Maschinelle Systeme strukturieren Daten, verdichten Signale und reduzieren Komplexität. Sie erzeugen keinen Automatismus des Handelns, sondern einen engen Entscheidungsraum. Was diesen Raum erreicht, ist relevant genug, um menschliche Aufmerksamkeit zu verdienen. Alles andere bleibt bewusst ausgefiltert.

Automatisierung wirkt hier nicht als Ersatz für Verantwortung, sondern als Mittel zu ihrer Zuspitzung. Sie zwingt zur Priorisierung und macht Ausweichen unmöglich. Dieser Ansatz unterscheidet sich deutlich von vielen europäischen Automatisierungsdebatten, die um Kostensenkung und Prozessoptimierung kreisen und dabei die Entscheidungsfrage an Technik delegieren, statt sie organisatorisch zu klären.

Innovation als Nebenwirkung

Innovation ist in diesem Gefüge kein erklärtes Ziel. Sie entsteht zwangsläufig dort, wo Entscheidungen unter realem Druck getroffen werden müssen. Falsche Annahmen haben unmittelbare Folgen. Diese Unmittelbarkeit erzwingt Anpassung.

Die daraus hervorgehenden Technologien sind selten elegant, aber fast immer belastbar. Sie sind auf Wirkung ausgelegt, nicht auf Präsentation. Genau deshalb lassen sie sich später erfolgreich kommerzialisieren. Der zivile Erfolg israelischer Cyber-Unternehmen ist nicht Ursache dieses Systems, sondern dessen Folge – Ergebnis einer Entscheidungsarchitektur, in der Technik aus Notwendigkeit entsteht, nicht aus Innovationsrhetorik.

Deutschland 2026 – Die zersplitterte Entscheidungsarchitektur

Im deutschen KRITIS-System ist Entscheidungsfähigkeit strukturell fragmentiert. Zuständigkeiten sind sauber geregelt, Verantwortung formal verteilt, Haftung eindeutig zugeordnet. Im Ernstfall führt diese Ordnung jedoch dazu, dass Wissen, Verantwortung und Handlungsmacht auseinanderfallen.

Das Bundesamt für Sicherheit in der Informationstechnik verfügt über hohe fachliche Kompetenz, Lagebilder und regulatorische Autorität. Es kann warnen, bewerten und Standards setzen. Was ihm fehlt, ist die Befugnis zum unmittelbaren operativen Eingriff in privatwirtschaftliche KRITIS-Strukturen. Empfehlungen ersetzen keine Entscheidungen.

Das Bundesinnenministerium trägt die politische Verantwortung. Gleichzeitig ist es auf Abstimmung und Absicherung ausgelegt. Ministerielle Prozesse stellen Legitimation her, nicht Geschwindigkeit. Verantwortung liegt hier, Zeit jedoch nicht.

Die Länder verfügen über Polizei- und Gefahrenabwehrhoheit. Ihnen fehlt jedoch häufig ein vollständiges cybertechnisches Lagebild und die analytische Tiefe, um die Tragweite digitaler Maßnahmen sicher zu bewerten. Sie müssen handeln, ohne entscheiden zu können.

Die Betreiber kritischer Infrastrukturen tragen wirtschaftliche und reputative Haftung. Zugleich fehlt ihnen jede staatliche Legitimation, Maßnahmen mit gesamtgesellschaftlicher Wirkung – etwa Abschaltungen oder aktive Gegenmaßnahmen – eigenständig zu ergreifen. Sie haften, ohne souverän handeln zu dürfen.

Koordinationsgremien wie das Cyber-Abwehrzentrum verbessern den Informationsaustausch, besitzen jedoch keine echte Entscheidungsbefugnis. Auch aktuelle Reformen, etwa das KRITIS-Dachgesetz, adressieren vor allem Resilienzstandards und Pflichten, weniger die operative Befehlskette im Ernstfall. Die zentrale Frage bleibt offen: Wer entscheidet?

Der reale Bruchpunkt

Der Moment der Wahrheit für einen deutschen „Cyber-Dome“ wird kein technischer sein. Er tritt ein, wenn ein koordinierter Angriff auf das Stromnetz erkannt wird und aus Detektion Handlung werden müsste. In diesem Augenblick entscheidet nicht die Qualität des Codes über Resilienz, sondern die Frage, wer legitimiert ist, innerhalb von Sekunden Maßnahmen zu autorisieren, deren rechtliche, wirtschaftliche und gesellschaftliche Folgen sich in Milliardenhöhe bewegen.

In Israel ist diese Entscheidungsfähigkeit Ergebnis gezielter Vorbereitung. In Deutschland wird genau dieser Moment zum Gegenstand interministerieller Abstimmung. Das System meldet. Der Staat ringt um Legitimation. Deutschland hat damit ein Modell geschaffen, in dem niemand allein falsch entscheiden darf – und alle gemeinsam zu spät.

Der Preis der Handlungsfähigkeit

Die Bündelung von Entscheidungsfähigkeit hat ihren Preis. Sie erzeugt Eliten und soziale Spannungen. Israel akzeptiert diesen Preis bewusst, weil Handlungsfähigkeit priorisiert wird. Entscheidungsfähigkeit gilt als knappe Ressource, nicht als demokratisch beliebig skalierbare Größe.

Deutschland verfolgt den entgegengesetzten Ansatz. Sicherheit soll organisiert werden, ohne Verantwortung zuzuspitzen und ohne Entscheidungsrollen klar zu privilegieren. Das Ergebnis ist weder egalitär noch effektiv, sondern strukturell gelähmt. Die Sorge vor Machtkonzentration verhindert nicht Machtmissbrauch, sondern Entscheidung.

Schluss: Cyber-Souveränität ist Organisationssouveränität

Digitale Schutzmechanismen wirken nicht durch technische Raffinesse allein. Entscheidend ist, ob ein Staat festgelegt hat, wer im entscheidenden Moment handeln darf, wenn Zeit der knappste Faktor ist. Diese Frage ist nicht technisch, sondern organisatorisch, rechtlich und politisch.

Israel hat sie beantwortet. Deutschland hat sie vertagt. Solange diese Leerstelle besteht, bleibt der Cyber-Dome ein Instrument der Erkenntnis, nicht der Wirkung – ein hochauflösender Spiegel der eigenen Entscheidungsarchitektur.

Weitere beliebte Beiträge

KI-Coding-Hype: Was tatsächlich messbar ist

Confident Wrong: Wenn KI unter Druck die Frage vergisst – und warum das im Security-Kontext kein Denkfehler ist, sondern ein Angriffsvektor

„Ein Produkt mit digitalen Elementen“ – was der Cyber Resilience Act für israelische Hardware-Hersteller bedeutet, die 2027 nicht vorbereitet sein werden

SOC Detection Observability: Warum Security Operations Center ihre eigene Erkennungsinfrastruktur nicht überwachen – und was NIS-2 daraus macht