News

Alle Beiträge

KI-Coding-Hype: Was tatsächlich messbar ist

Es ist ein vertrautes Muster. Ein Entwickler prüft frisch KI-generierten Code: Syntaxcheck, kein offensichtlicher Fehler, Commit. Drei Wochen später meldet das Monitoring einen Produktionsausfall. Die Ursache ist eine API-Property, die das Modell mit vollständiger Überzeugung erfunden hatte – korrekte Benennung, plausible Struktur, nirgendwo dokumentiert. Der Property-Name existiert in keiner Versionshistorie des SDK. Er hat nie…

Confident Wrong: Wenn KI unter Druck die Frage vergisst – und warum das im Security-Kontext kein Denkfehler ist, sondern ein Angriffsvektor

Die nächste Waschstraße ist 89 Meter entfernt. Jemand fragt ChatGPT, ob er zu Fuß gehen oder mit dem Auto fahren soll. Kurz und knapp bitte. ChatGPT antwortet: Zu Fuß. 89 Meter, etwa 60–70 Sekunden Gehweg – starten und rangieren dauert länger. Die Antwort klingt kompetent. Präzise. Mit Zeitangabe. Das Auto hingegen bleibt schmutzig. In der…

„Ein Produkt mit digitalen Elementen“ – was der Cyber Resilience Act für israelische Hardware-Hersteller bedeutet, die 2027 nicht vorbereitet sein werden

Es gibt einen Satz, den ich in den letzten Monaten regelmäßig gehört habe – in Gesprächen mit israelischen Gründern, in Briefings mit Vertriebsleitern, in Präsentationen vor potentiellen europäischen Partnern. Als Executive Security Architect begleite ich israelische Technologieunternehmen beim Markteintritt in Deutschland und Europa – genau dort, wo Produktarchitektur auf Haftungsrealität trifft. Dieser Satz kommt meistens…

SOC Detection Observability: Warum Security Operations Center ihre eigene Erkennungsinfrastruktur nicht überwachen – und was NIS-2 daraus macht

Stellen Sie sich folgende Situation vor. Ein Gebäudemanager erhält das Prüfprotokoll des Brandschutzbeauftragten: alle Melder montiert, alle Leitungen geprüft, Zentrale empfangsbereit. Das Zertifikat ist ausgestellt, der Ordner abgeheftet. Sechs Monate später kommt ein Wartungstechniker für eine Routinebegehung, drückt den Prüfknopf an einem Melder im dritten Obergeschoss – und an der Zentrale geschieht: nichts. Die Untersuchung…

Eskalation als Default: Was eine Kriegssimulation über die KI-Modelle verrät, die wir in Sicherheitsarchitekturen einsetzen

GPT-5.2, Claude Sonnet 4, Gemini 3 Flash – drei Frontier-Modelle, deren Familien zunehmend in Security Operations Centern, KRITIS-Umgebungen und regulierten Sektoren zum Einsatz kommen: für Alarmtriage, Entscheidungsunterstützung, Compliance-Prozesse. Ein Forscher am King's College London wollte wissen, wie sich diese Modelle unter maximalem Entscheidungsdruck verhalten, und setzte sie in einer kontrollierten Krisensimulation gegeneinander ein. Das Ergebnis:…

Warum Cybersicherheit jeden von uns betrifft – und warum Investoren jetzt handeln sollten

Stell dir vor, du stehst morgens auf. Die Ampeln auf dem Weg zur Arbeit fallen aus, die Straßenbahn steht, auf den Anzeigetafeln am Bahnhof stehen wirre Zeichen, der Geldautomat spuckt kein Geld aus, die Kartenzahlung an der Kasse funktioniert nicht, der Supermarkt hat leere Regale, im Krankenhaus werden Operationen abgesagt, am Flughafen herrscht Chaos, die…

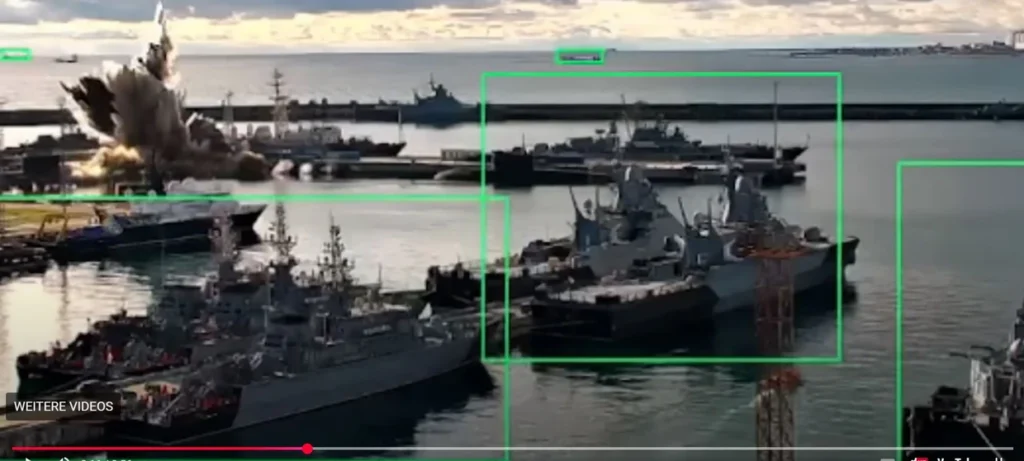

No Safe Harbor: Why No Navy on Earth Can Reliably Defend Against Autonomous Underwater Attack

I am not a naval defense expert. My background is in security architecture and critical infrastructure protection. But when an autonomous underwater drone destroyed a submarine inside a defended harbor in December 2025, I found myself asking a question I couldn't let go of: could we actually protect our own ports — in Europe, in…

Eine Geschichte über 147 Gruppenrichtlinien, einem Drucker und die Frage, wer eigentlich schuld ist

Am Freitagabend war die Welt noch in Ordnung. Das Active Directory der Firma lief, wie es seit Jahren lief – nicht elegant, nicht dokumentiert, aber es lief. Knapp 2.000 Konten im Verzeichnis, davon rund 750 echte Benutzer. Drei Standorte. SAP als ERP-System, dazu ein Lagerverwaltungssystem eines kleineren Anbieters, das irgendwann in der Merkel-Ära eingeführt worden…

Deutschland ist kein Markt, den man erschließt. Es ist ein Markt, für den man sich qualifiziert

Wer als israelischer Anbieter von Jamming-Technologie nach Deutschland kommt, bringt in der Regel drei Dinge mit: ein funktionierendes Produkt, Referenzkunden aus Märkten, die niemand in Berlin kennt, und die Erwartung, dass technische Überlegenheit irgendwann den Ausschlag gibt. Sie gibt es nicht. Nicht weil das Produkt nicht gut genug ist. Sondern weil in Deutschland vor jeder…

Was droht bei Verstoß gegen CRA und NIS-2 – und warum die Zahl auf dem Papier die kleinere Bedrohung ist

Es gibt einen Moment in Gesprächen mit israelischen Gründern, der sich regelmäßig wiederholt – meistens dann, wenn das Thema Regulierung auftaucht. Jemand nennt eine Zahl. Zehn Millionen Euro. Oder zwei Prozent des weltweiten Jahresumsatzes. Es entsteht eine kurze Pause, manchmal ein Nicken, dann geht das Gespräch weiter. Die Zahl wird registriert. Sie wird nicht verstanden.…

Warum Chutzpah im deutschen Enterprise-Markt nicht skaliert

Es gibt eine Szene, die sich wiederholt – in Konferenzräumen in Frankfurt, in Lobbys in München, in Videokonferenzen mit Einkaufsgremien, die mehr Juristen als Techniker am Tisch haben. Ein israelisches Unternehmen präsentiert. Das Produkt ist stark. Die Referenzen stimmen. Und dann sagt der Gründer, Mitte des Pitches, einen Satz, der gut klingt und schlecht ankommt:…

Regulatorische Architektur entscheidet nicht über Aufwand – sie entscheidet über Existenz im deutschen Markt

Seit mehr als zwei Jahrzehnten arbeite ich an der Schnittstelle von Produktarchitektur, regulatorischer Governance und Go-to-Market in regulierten europäischen Märkten. Ich habe früh an der Entstehung und operativen Interpretation der ersten deutschen KRITIS-Regulierungen mitgewirkt und begleite seither Unternehmen beim strukturierten Markteintritt in Deutschland und Europa – dort, wo Technologie auf Haftungsrealität trifft. Was ich in…